Как сделать программу доверенной в windows 8

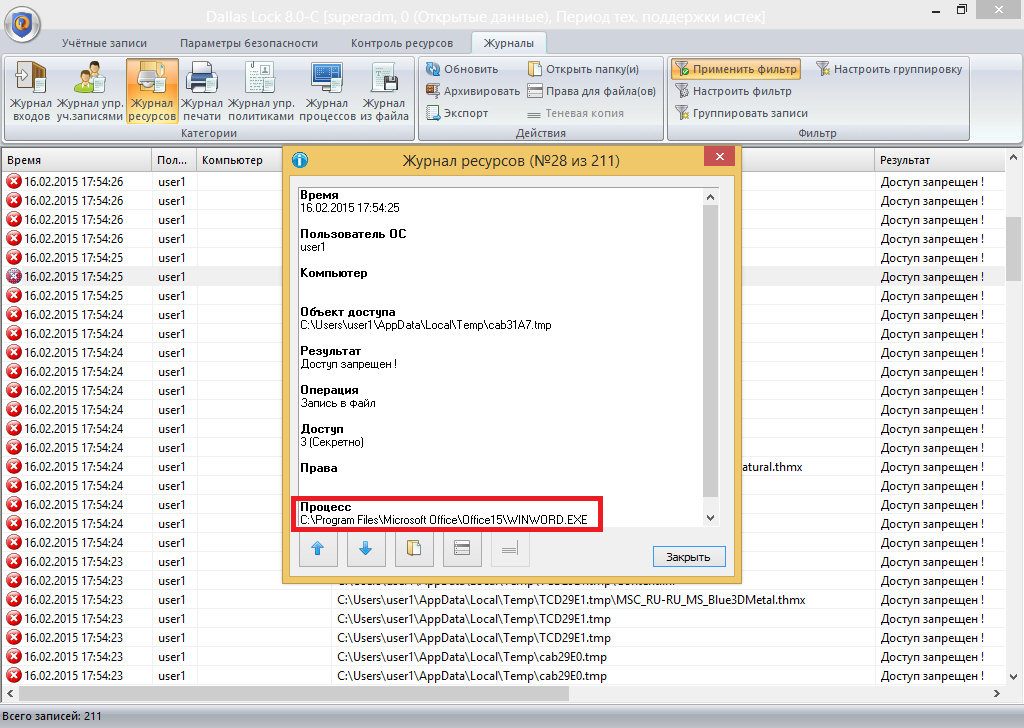

СЗИ Dallas Lock 8.0‑K

В этой статье мы покажем, как выборочно отключить UAC для определенного приложения, не отключая полностью эту службу User Account Control. Рассмотрим несколько способов отключения контроля учетных записей для приложениия с помощью флага совместимости RunAsInvoker. Флаг RunAsInvoker позволяет запустить приложение с маркером, унаследованным от родительского процесса. При этом отменяется обработка манифеста приложения, и обнаружение процессов установщика. Данный параметр не предоставляет права администратора, а только блокирует появление окна UAC.

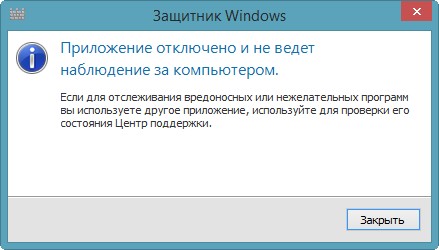

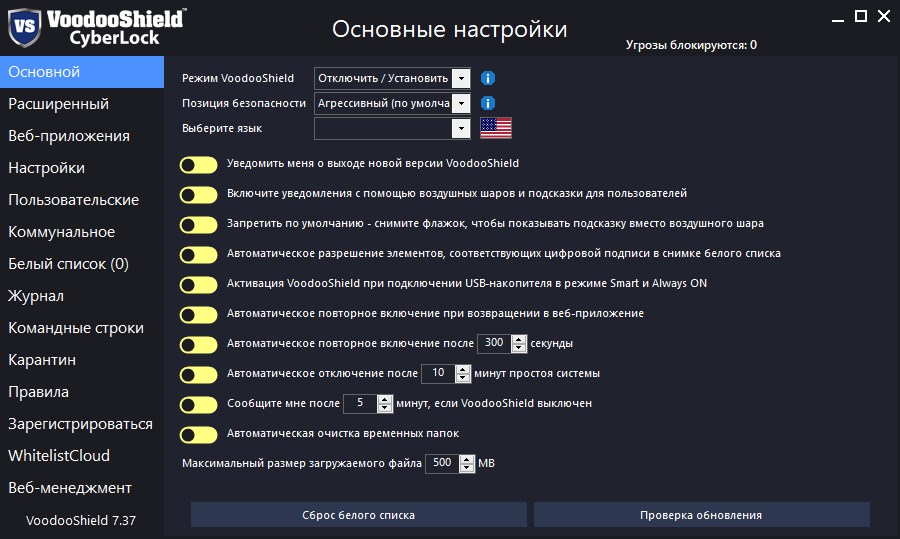

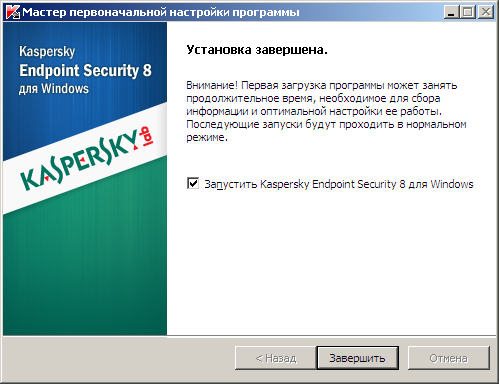

Подобрать из доступного многообразия лучший антивирусный программный инструмент для востребованной защиты компьютерного устройства и используемых пользовательских данных не всегда простая задача. И далее мы постараемся подсказать достойное решение. Вопрос обеспечения компьютерной безопасности всегда представляет для пользователей первостепенное значение. Но в последнее время, обеспечение должного уровня защиты как личных персональных данных, так и всего компьютерного комплекса требует от пользователей особого внимания. Современные виды угроз прошли многоуровневые усовершенствования и вышли далеко за пределы простых вирусных программ. Существующее зловредное программное обеспечение способно превратить пользовательский веб-браузер в источник добычи для злоумышленников популярной крипто валюты, организовать частичную или полную блокировку данных и компьютерного устройства целиком, парализовать работу как отдельных узлов, так и целых вычислительных комплексов, состоящих из объединенных в единую сеть, посредством локального или глобального подключения, компьютеров, повредить установленную инфраструктуру и произвести целый ряд других вредных и затратных для конечных пользователей операций.

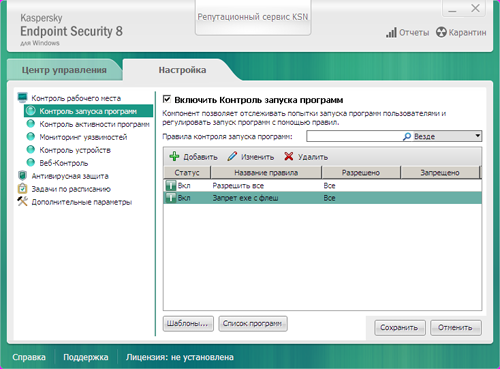

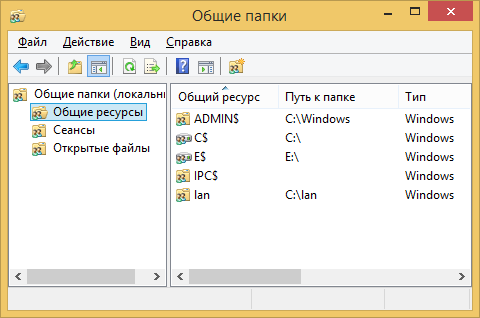

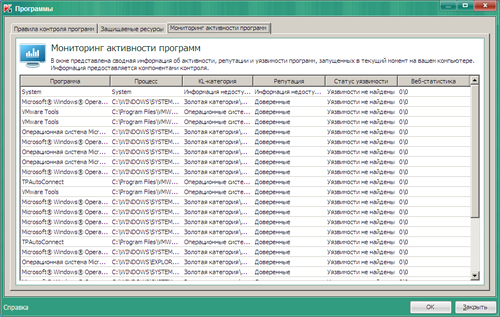

- Формирование списка доверенных программ

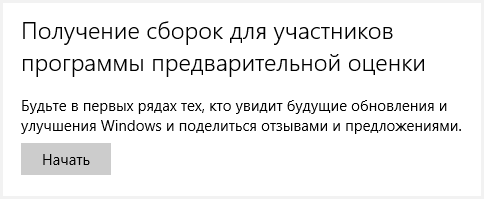

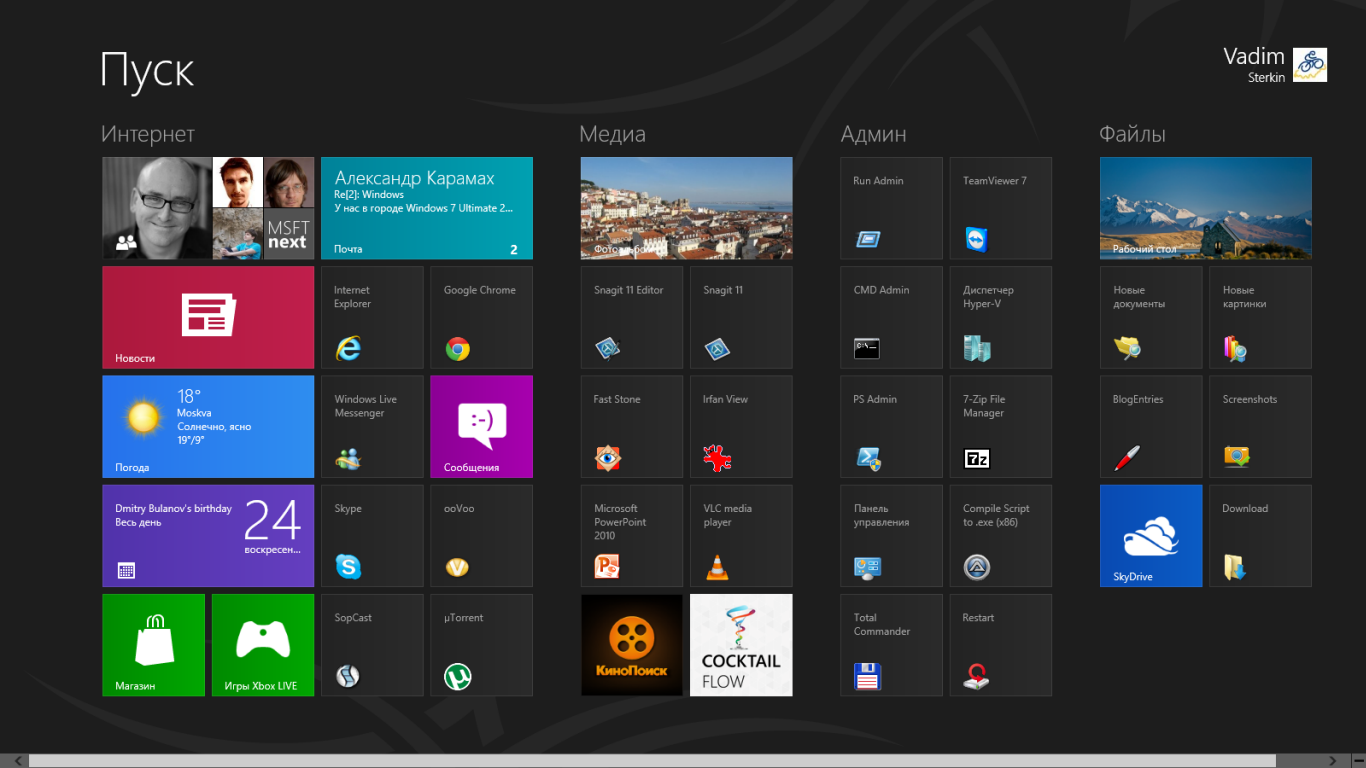

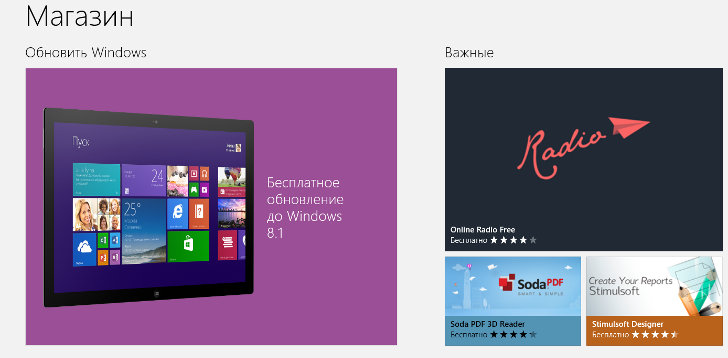

- Универсальное приложение Windows ранее — приложение Windows Store и приложение Metro-style — приложение, которое может запускаться на всех поддерживаемых Windows устройствах, будь то персональный компьютер, планшет, смартфон, Xbox One , Microsoft HoloLens или интернет вещей [1].

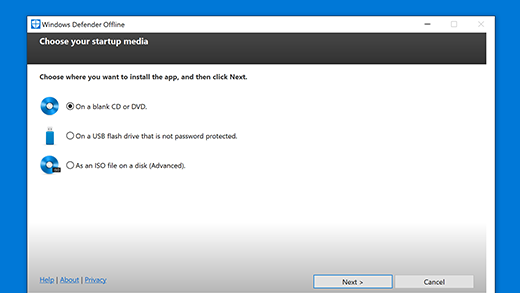

- При этом все существующие данные стираются. Создайте резервную копию всех файлов или данных, сохраненных на USB-накопителе.

- Это связано с тем, что магазин Avast не может загружаться и правильно работать без включения этих настроек. Инструкции по разрешению использования JavaScript на всех сайтах, которые вы посещаете с помощью Google Chrome, приведены в разделе Шаг 1.

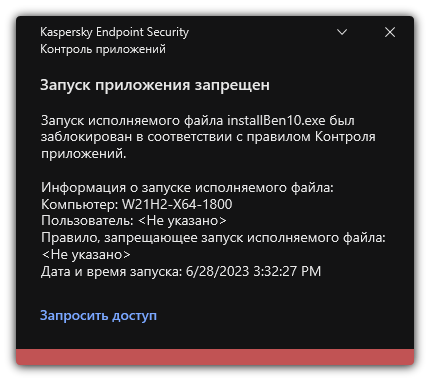

- В чужой монастырь со своей флешкой

- Годовая подписка на Хакер. Когда ты приходишь на работу и обнаруживаешь, что на компьютере что-то запрещено, а в Сети — заблокировано, это воспринимается практически как вызов.

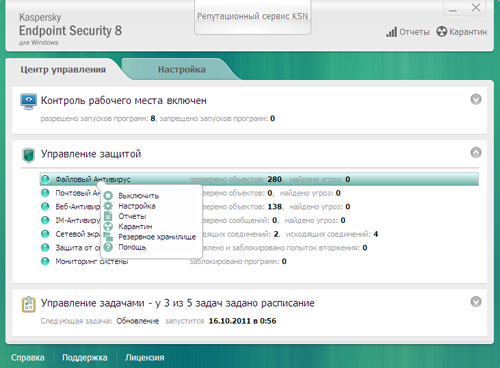

- Ваша корзина. Наверняка, каждый пользователь в своей цифровой жизни сталкивался с тем, что его надежное антивирусное решение блокирует безобидную программу или без причины бьет тревогу во время сканирования.

- Рутокен Rutoken — это аппаратные и программные решения в области аутентификации и защиты данных пользователей.

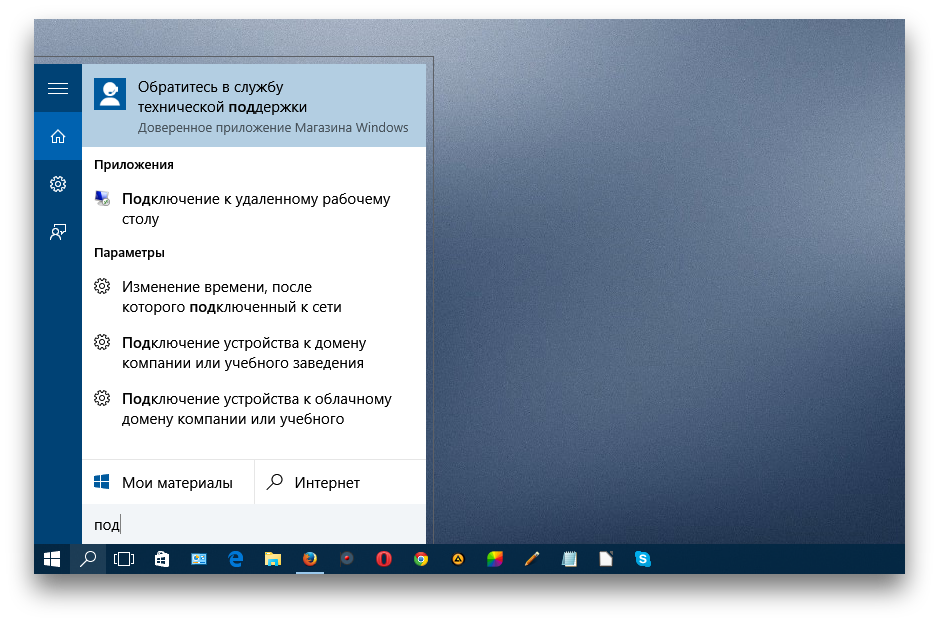

Поиск Настройки. Время на прочтение 5 мин. Вы можете посмотреть отчетный ролик о конференции на TechDays. В течение двух дней конференции каждый участник имел возможность: Выбрать для посещения доклады из шести параллельно идущих треков более чем 60 технологических сессий Изучить технологии на практике, приняв участие в различных мастер классах, тематических круглых столах Прямо на DevCon, написать своё приложение под платформу Windows на «Night of Coding» Ночь кодирования Посетить экспертные зоны и выставки решений партнеров Microsoft В неформальной обстановки обсудить с коллегами и экспертами вопросы будущего технологий разработки У тех, кто не смог присутствовать на конференции лично, была возможность увидеть все основные технологические доклады программы в режиме online.